金色观察 | TRM Labs:2022年DeFi和跨链桥攻击总结

文/TRM Labs,译/金色财经xiaozou

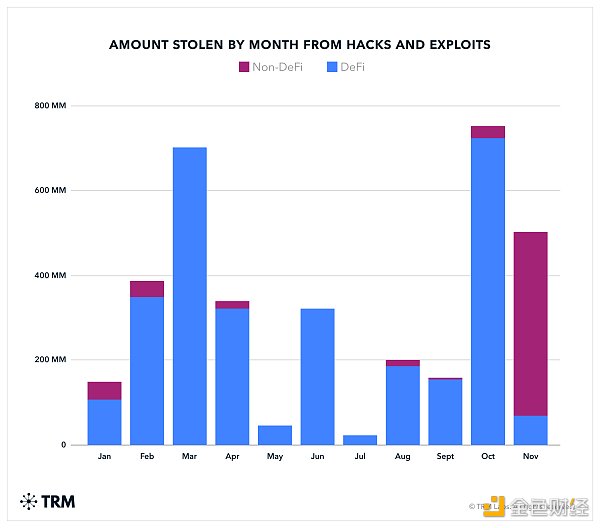

根据TRM Labs对黑客事件的回顾,针对DeFi项目和跨链桥的黑客攻击让加密货币生态系统今年成为黑客攻击创纪录的一年。截至2022年11月,被盗资金已超过36亿美元。

DeFi和非DeFi黑客攻击窃取的总金额

几个数字

3.5:1——这是针对DeFi的黑客攻击与非DeFi攻击的比例。

80——这是今年由于DeFi攻击导致的加密货币被盗总额的百分比,数额高达30亿美元。

11x——跨链桥黑客攻击平均规模大约是非跨链桥攻击的11倍。针对DeFi支持的跨链桥黑客攻击虽不如针对其他目标的黑客攻击那么常见,但平均规模要大得多。

13——这是截至2022年11月,TRM Labs检测到的跨链桥黑客攻击数量,失窃金额近20亿美元。

9/10——截至当前,2022年10个最大的黑客攻击中有9个是针对DeFi的,其中有5个是针对跨链桥的。如能预防最大的9次DeFi攻击,将使65%的资金免于被盗。

金额巨大和安全漏洞使DeFi成为极具吸引力的目标

据Defilama数据,DeFi的总锁定价值(TVL)在过去两年里呈爆炸式增长,从2020年10月的约100亿美元增长到2022年11月的420亿美元。Defilama数据同样显示,在11月底的7天里,桥交易量约为13亿美元。

除了规模庞大外,DeFi项目和跨链桥的其他两个关键特征使它们成为潜在黑客的理想目标,也更容易遭受攻击:

复杂性:DeFi生态系统复杂且相互关联,这让黑客以开发人员无法预料或测试的方式利用漏洞。例如,在闪电贷款攻击中,黑客可以使用与目标无关的服务来操纵资产价格或放大攻击对主要目标的影响。

透明度:DeFi项目自然非常重视透明度,通常构建在开源代码之上。这使得任何人,无论是安全研究人员还是黑客,都可以查看代码并搜寻可利用的漏洞。

一些黑客还声称,可以在不违反法律的情况下操纵和攻击DeFi项目。这可能导致潜在攻击者将DeFi项目视为比CeFi目标风险更低的项目。

2022年10月,基于Solana的平台Mango Markets损失了约1.15亿美元,原因是有个团队操纵了其价格预言机(决定代币价值的权威)。自称为黑客领袖的Avraham Eisenberg后来透露了自己的身份,并将其团队活动描述为“利润丰厚的交易策略”,而非黑客行为。Eisenberg是否会被起诉,目前尚不清楚。

Mango Markets黑客发布推文称其行为是合法的

DeFi黑客攻击包括基础设施攻击、代码漏洞攻击和协议攻击

到目前为止,基础设施攻击、代码漏洞攻击和协议攻击占今年黑客窃取资金总量的大部分。一些黑客还组合使用这些攻击类型来窃取资金。

基础设施攻击让黑客侵入目标的安全控件,进行未经授权的交易,例如将资金从受害者地址发送到黑客所控地址。这种攻击类型的常见方法有窃取私钥、助记词,及前端攻击。

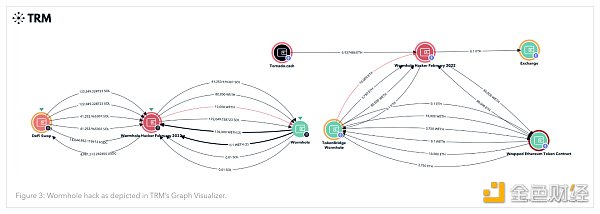

针对智能合约的代码漏洞攻击使攻击者能够在未经授权的情况下从DeFi协议中移除资金。在智能合约代码漏洞攻击中,黑客可能会使用已发现的漏洞对协议展开攻击。今年早些时候,Solana的wormhole桥成为黑客攻击的目标,导致该DeFi协议中超过3亿美元被盗取。

协议攻击是一种业务逻辑攻击,主要结果是攻击者可以操纵代币的价格,并创造套利机会,在一个市场低买,在另一个市场高卖。闪电贷款和治理操纵是其中最常见的协议攻击类型。

CeFi的失败可能助长DeFi攻击

最近FTX和其他备受瞩目的中心化加密公司(如Celsius和Voyager等CeFi)的失败,可能会使人们对DeFi解决方案越来越感兴趣。如果投资者因此大批涌向DeFi,可能会进一步助长黑客的攻击动机。

为了降低这种风险,DeFi项目应该求助于传统的bug赏金计划、智能合约安全审计和商业安全解决方案。

传统的bug赏金计划给黑客和安全研究人员发放奖励,激励他们发现漏洞并将漏洞报告给DeFi项目。然后就可以在攻击利用该漏洞之前修补该漏洞。相比之下,加密赏金计划在攻击后向黑客支付资金鼓励其归还一定比例的被盗资金,这实际上会激励黑客的攻击行为。

安全审计可以发现DeFi项目顶梁柱——智能合约——中的漏洞,允许项目在黑客得以利用这些漏洞之前将其修复。但是,审计并不是万无一失的,应该与其他安全控件和策略合并使用。

新的商业解决方案正在开发,以提高整个DeFi生态系统的安全性。特别是当与现有的控件(如智能合约审计)相结合时,创新的安全产品可能会提供更好的DeFi安全性,尽管现在判断其效力还为时过早。

当结合使用时,这些控件和技术可以缩小DeFi协议的攻击面。随着DeFi的不断增长,黑客将寻求更大胆的方法来利用其弱点和漏洞——因此,保持持续的警惕性必不可少。

声明:本文系金色财经原创稿件,版权属金色财经所有,未经授权不得转载,已经协议授权的媒体下载使用时须注明"稿件来源:金色财经",违者将依法追究责任。

提示:投资有风险,入市须谨慎。本资讯不作为投资理财建议。

24小时热文

特朗普将在比特币大会上讲点啥

特朗普将在比特币大会上讲点啥元宇宙NEWS

币圈10年了:哪个项目实现了白皮书的远景

币圈10年了:哪个项目实现了白皮书的远景道说区块链

拜登退后:加密货币有望迎来新机遇

拜登退后:加密货币有望迎来新机遇赫美兹数字坊

中国的19万枚比特币到底去哪了

中国的19万枚比特币到底去哪了加密市场观察

探讨 Berachain:一掌抓紧流动性和安全性

探讨 Berachain:一掌抓紧流动性和安全性深潮TechFlow

微策略CEO:比特币将达1300万美元

微策略CEO:比特币将达1300万美元碳链价值

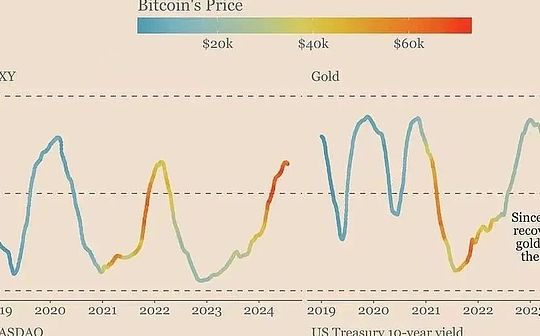

比特币投资大局观:不要与流动性做对抗

比特币投资大局观:不要与流动性做对抗SevenUp DAO

专访Influence创始人:现在是开发全链游戏最好的时刻

专访Influence创始人:现在是开发全链游戏最好的时刻FunBlocks

比特币必将进入国家储备时代

比特币必将进入国家储备时代刘教链

- 寻求报道

金色财经APPiOS & Android

金色财经APPiOS & Android- 加入社群

Telegram - 意见反馈

- 返回顶部

- 返回底部